Dodawanie użytkownika¶

Ostrzeżenie

Obiekty modelu danych: sejfy, użytkownicy, serwery, konta i gniazda nasłuchiwania są replikowane w ramach klastra i nie należy dodawać ich ręcznie na każdym z węzłów. W przypadku problemów z replikacją danych, skontaktuj się z działem wsparcia technicznego.

Ostrzeżenie

Tworząc obiekt Użytkownik dla połączeń MySQL, miej na uwadze, że domyślny plugin MySQL caching_sha2_password nie jest obecnie wspierany przez Fudo Enterprise. Wspierane plugin’y dla połączeń MySQL to: mysql_native_password oraz mysql_old_password. W celu zapewnienia kompatybilności plugin Serwera powinien być ustawiony na mysql_native_password w /etc/mysql/mysql.conf.d/mysqld.cnf, natomiast Użytkownik powinien być stworzony z plugin’em mysql_native_password.

Aby dodać definicję użytkownika, postępuj zgodnie z poniższą instrukcją.

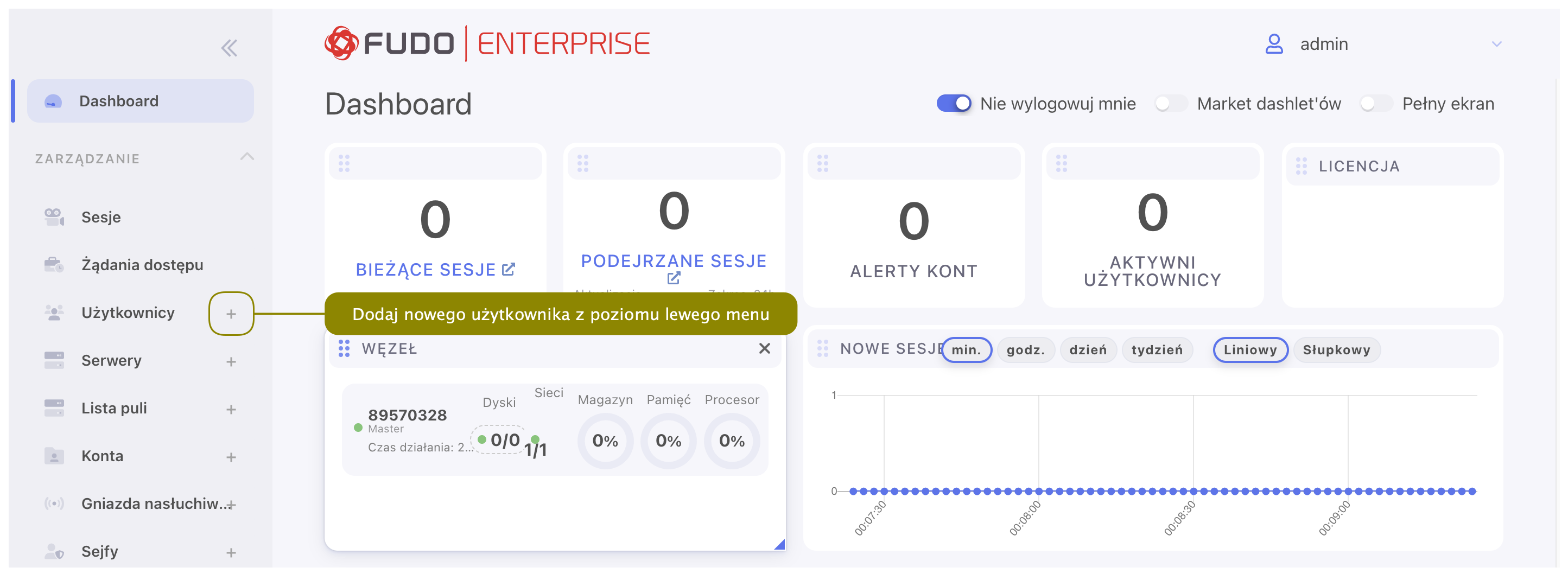

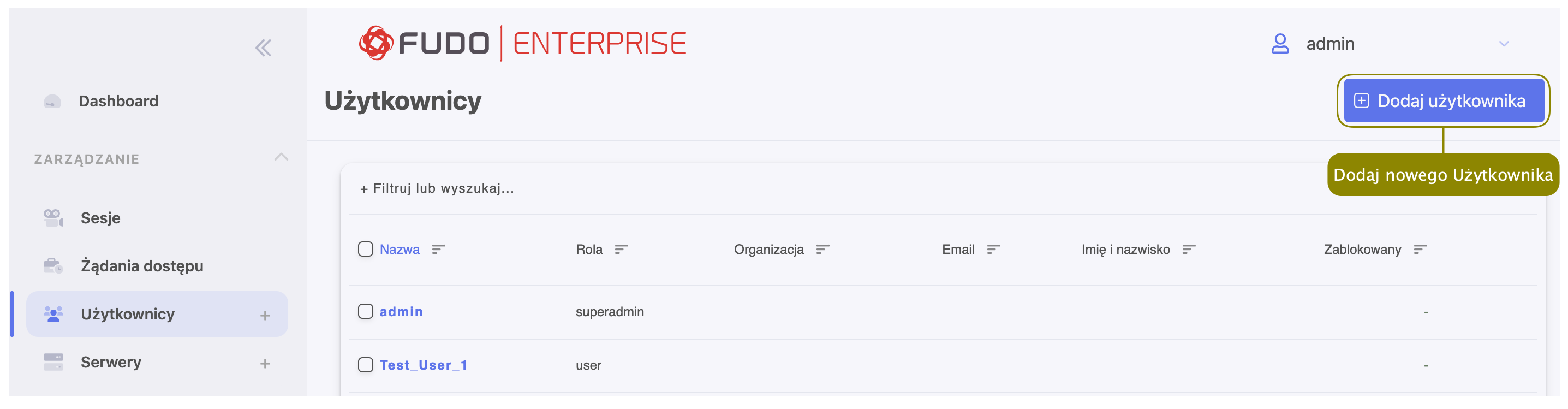

- Kliknij + obok zakładki Użytkownicy, lub

- Wybierz z lewego menu > i kliknij .

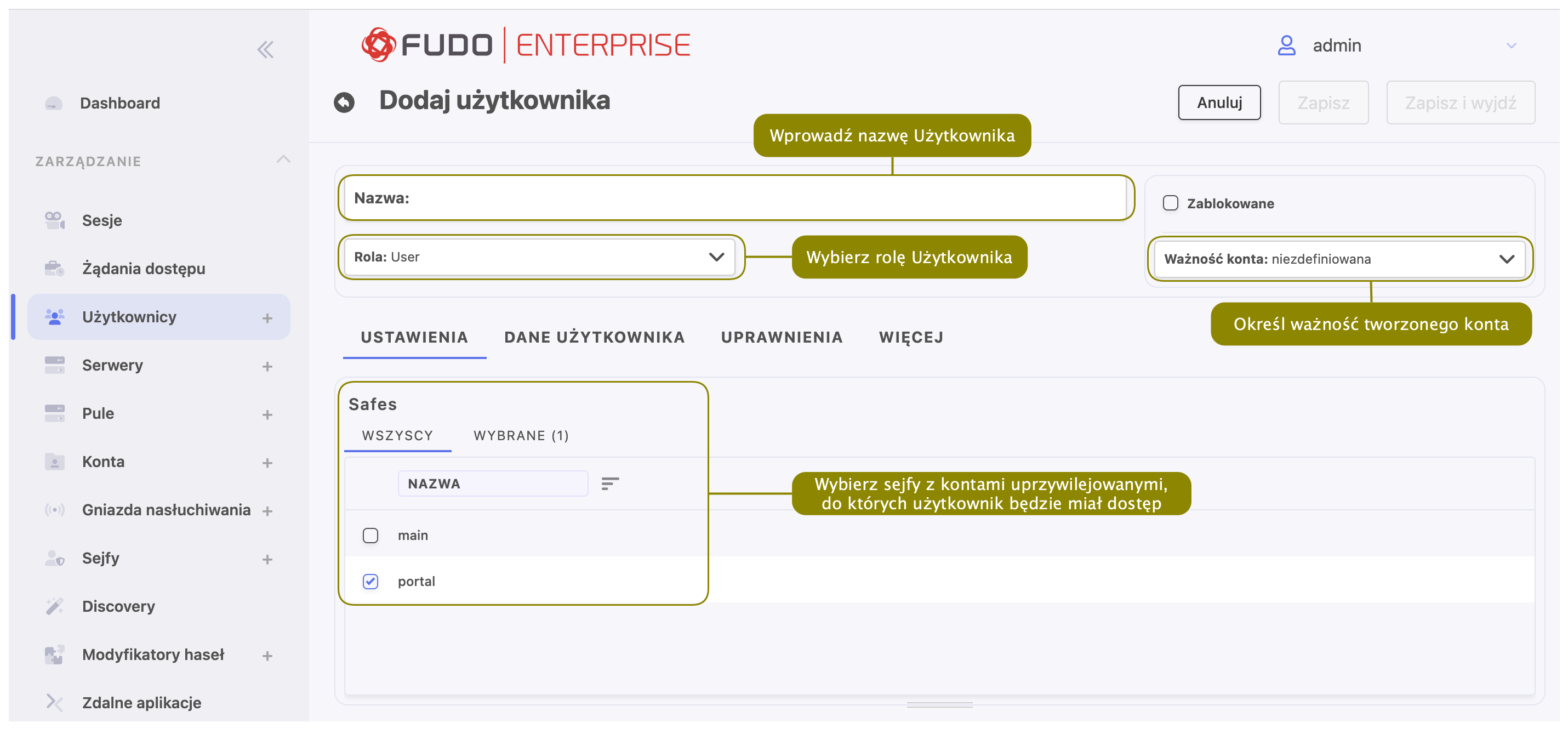

- Wprowadź nazwę użytkownika.

Ostrzeżenie

Symbole % oraz # nie są akceptowane w nazwie użytkownika.

Informacja

- Model danych dopuszcza istnienie więcej niż jednego obiektu o tej samej nazwie, z zachowaniem unikalności kombinacji nazwy i domeny.

- Pole Nazwa nie rozróżnia wielkości liter.

- Z rozwijanej listy Rola wybierz rolę użytkownika, która będzie determinować prawa dostępu.

Informacja

Określone rolą uprawnienia dotyczą także dostępu do modelu danych poprzez interfejs API.

| Rola | Prawa dostępu |

|---|---|

| user |

|

| service |

|

| operator |

|

| admin |

|

| superadmin |

|

- Zaznacz opcję Zablokowane, aby uniemożliwić użytkownikowi zalogowanie zaraz po utworzeniu konta.

- Określ ważność tworzonego konta.

- W zakładce Ustawienia, w polu Sejfy wybierz sejfy z kontami uprzywilejowanymi, do których użytkownik będzie miał dostęp.

Informacja

- Definiowanie polityki czasu dostępu użytkownika do sejfu odbywa się z poziomu menu Zarządzanie > - w tym celu zapoznaj się z rozdziałem Dodawanie sejfu.

- W zakładce Dane użytkownika, w polu Domena określ Domenę Fudo.

Informacja

- Domena Fudo wykorzystywana jest do uwierzytelnienia użytkownika w systemie Fudo Enterprise.

- W przypadku zdefiniowania Domeny Fudo użytkownik będzie musiał podać ją przy logowaniu do panelu administracyjnego lub portalu użytkownika oraz podczas nawiązywania połączeń z monitorowanymi serwerami.

- Istnieje również możliwość skonfigurowania Domeny domyślnej, która dopuszcza dowolność. Jeśli Domena domyślna została podana, użytkownik ze skonfigurowaną Domeną Fudo może ją wskazać podczas logowania ale nie jest to konieczne. Przejdź do rozdziału Domyślna domena w celu zapoznania się z zasadami działania tej opcji.

- Wprowadź domenę Active Directory użytkownika.

Informacja

Podczas gdy domena Fudo jest wykorzystywana do uwierzytelnienia użytkownika w systemie Fudo Enterprise, domena AD jest brana pod uwagę przy uwierzytelnianiu użytkownika przed serwerem, z którym nawiązuje sesję.

- Wprowadź parametr bazowy usługi katalogowej LDAP (Baza DN).

Informacja

- Parametr bazowy LDAP jest wymagany do uwierzytelnienia użytkownika w usłudze Active Directory.

- Dla użytkownika

adminw przykładowej domenieexample.com, parametr powinien przyjąć postaćcn=admin,dc=example,dc=com.

W polu Informacje o użytkowniku wprowadź:

- pełne imię i nazwisko użytkownika,

- adres e-mail użytkownika,

- jednostkę organizacyjną użytkownika,

- numer telefonu użytkownika.

- W zakładce Uprawnienia wciśnij przycisk aby dodać użytkowników uprawnionych do zarządzania tworzonym obiektem, a w przypadku użytkowników o roli Admin i Operator, zdefiniuj prawo do zarządzania pozostałymi obiektami modelu danych, jak serwery, pule, konta, sejfy czy gniazda nasłuchiwania.

Informacja

Aby operator lub administrator miał możliwość podglądu wybranej sesji, musi mieć przypisane prawo dostępu do: serwera, konta, sejfu i użytkownika związanego z określonym połączeniem.

- Jeśli użytkownik ma korzystać z funkcjonalności Application to Application Password Manager, w zakładce Więcej, w polu AAPM dodaj adres IP wykorzystywany przez Access Gateway oraz AAPM do komunikacji z Fudo Enterprise.

- Jeśli chcesz skonfigurować aplikację Fudo Officer, w polu Fudo Officer wciśnij przycisk . Następnie pobierz aplikację Fudo Officer ze sklepu App Store i zeskanuj wyświetlony kod QR, aby zakończyć powiązanie urządzenia mobilnego. Więcej informacji na ten temat znajdziesz w rozdziale Fudo Officer 1.0.

Informacja

W celu dodania urządzenia mobilnego, należy włączyć funkcję Call Home. Aby ją włączyć przejdź do > , do zakładki General, do sekcji Serwisowanie i nadzór.

- W polu SNMP zaznacz Włączone, aby używać SNMP, i wybierz metodę uwierzytelnienia oraz szyfrowania z dostępnych list rozwijanych.

Informacja

Konfiguracja SNMP jest dostępna tylko dla użytkownika o roli Service.

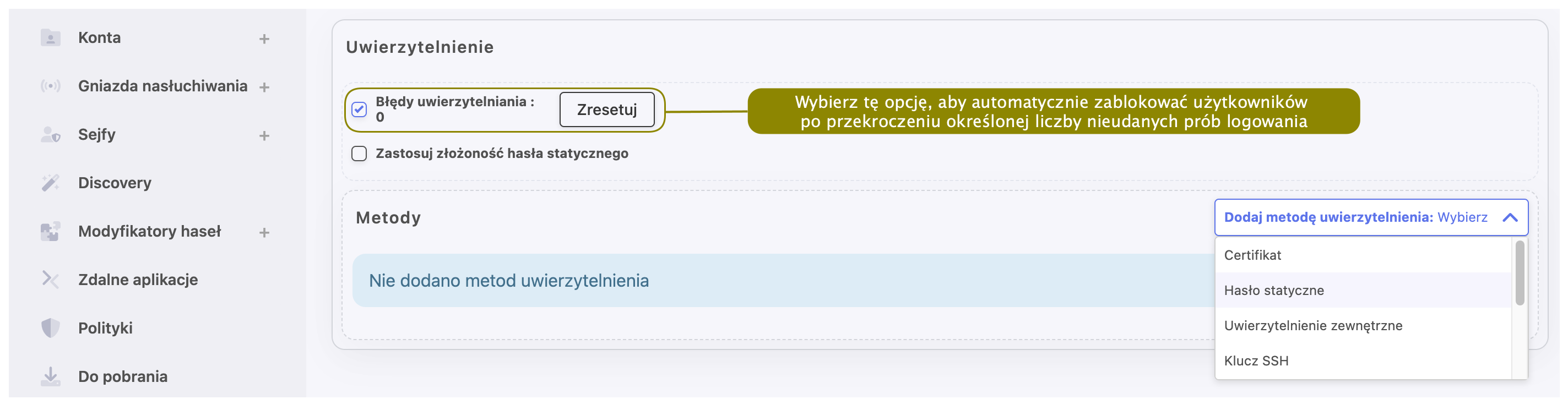

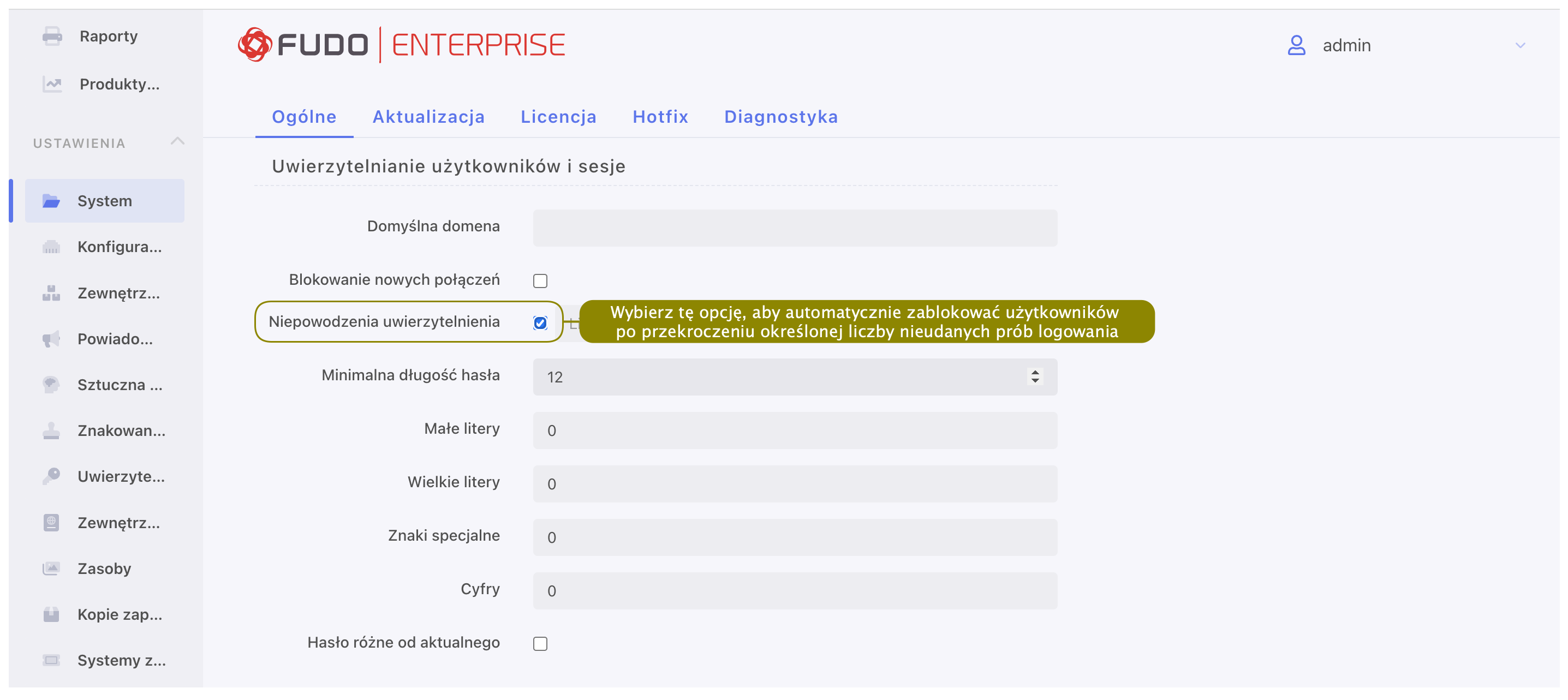

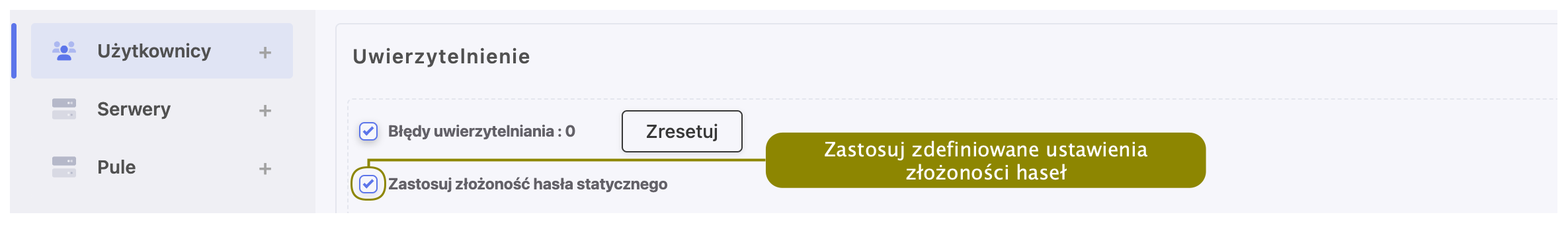

- W sekcji Uwierzytelnienie, zaznacz opcję Niepowodzenia uwierzytelnienia, aby konto zostało automatycznie zablokowane w przypadku przekroczenia limitu nieudanych prób logowania.

Informacja

Nieudane próby logowania są rejestrowane, jeśli włączona jest opcja Niepowodzenia uwierzytelnienia dla konkretnego użytkownika oraz w zakładce > , w sekcji Uwierzytelnianie użytkowników i sesje.

- Zaznacz opcję Zastosuj złożoność hasła statycznego, aby wymusić zgodność hasła z ustawieniami systemowymi.

Informacja

Złożoność hasła definiowana jest w menu > , w sekcji Uwierzytelnianie użytkowników i sesje.

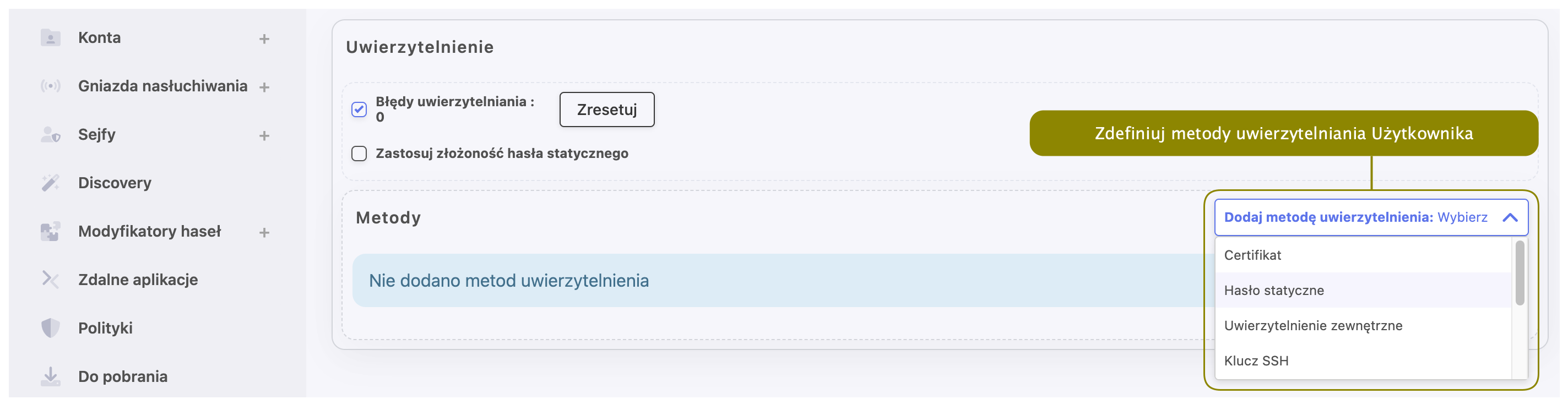

- Określ sposób uwierzytelnienia użytkownika.

Informacja

Aby włączyć możliwość konfiguracji metod uwierzytelnienia, należy najpierw zapisać tworzony obiekt.

- Aby dodać metodę uwierzytelnienia, wybierz żądany typ z listy rozwijanej Dodaj metodę uwierzytelnienia. Poniżej znajduje się opis procedur specyfikacji dostępnych metod uwierzytelnienia.

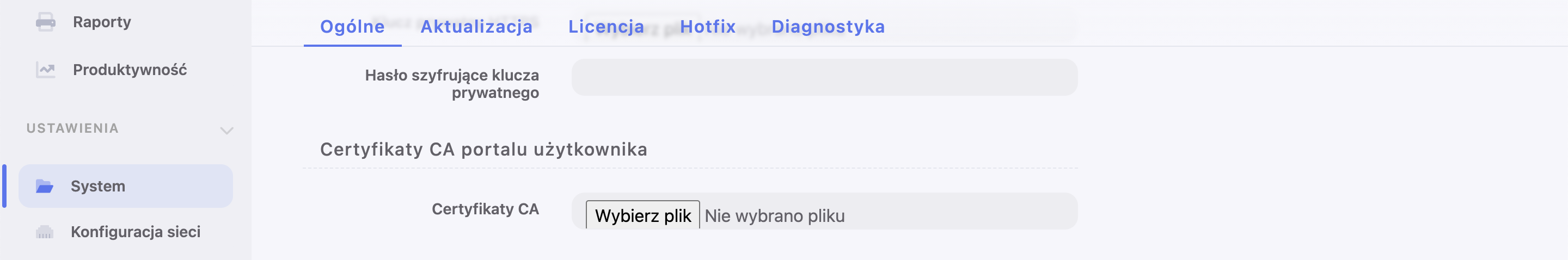

Certyfikat

- Wprowadź Podmiot, zgodny z RFC 2253 lub RFC 4514.

Informacja

Metoda uwierzytelnienia certyfikat wymaga dodatkowego wgrania pliku z certyfikatami CA w zakładce > sekcji Ogólne.

Więcej informacji na temat konfiguracji Certyfikatu jako metody uwierzytelnienia znajdziesz w rozdziale: Model uwierzytelniania w oparciu o certyfikaty.

Hasło

- Wprowadź hasło w polu Hasło.

- Zaznacz opcję Wymagaj zmiany hasła przy kolejnym logowaniu, aby wymusić na użytkowniku zmianę hasła przy następnym logowaniu do Portalu Użytkownika.

Informacja

Zaznaczenie opcji Wymagaj zmiany hasła przy kolejnym logowaniu uniemożliwi bezpośrednie (z pominięciem Portalu Użytkownika) zalogowanie się do monitorowanych serwerów za pomocą aplikacji klienckiej wybranego protokołu. Użytkownik będzie musiał zmienić hasło poprzez Portal użytkownika.

Zewnętrzne uwierzytelnienie

- Z listy rozwijalnej Zewnętrzne źródło uwierzytelnienia wybierz źródło, które zostanie użyte do uwierzytelnienia użytkownika.

Informacja

Procedura definiowania zewnętrznych źródeł uwierzytelnienia opisana jest w rozdziale Uwierzytelnienie.

Klucz SSH

- W polu „Klucz publiczny” podaj klucz publiczny SSH używany do weryfikacji tożsamości użytkownika.

SMS

- W sekcji Pierwszy składnik wybierz i skonfiguruj Hasło statyczne lub Uwierzytelnienie zewnętrzne (AD lub LDAP).

- Wprowadź numer telefonu służący do procedury uwierzytelnienia w polu Telefon.

Informacja

Więcej informacji na temat konfiguracji SMS jako metody uwierzytelnienia znajdziesz w rozdziale: Definicja uwierzytelnienia SMS.

DUO

W polu Pierwszy składnik wybierz i skonfiguruj Hasło statyczne lub Uwierzytelnienie zewnętrzne (AD albo LDAP).

W polu Drugi składnik:

- Wprowadź Użytkownik DUO.

- Wprowadź ID użytkownika DUO.

Informacja

Więcej informacji na temat konfiguracji DUO jako metody uwierzytelnienia znajdziesz pod linkiem: Definicja uwierzytelnienia DUO.

OATH

W polu Pierwszy składnik wybierz Hasło statyczne lub Uwierzytelnienie zewnętrzne (AD albo LDAP).

W polu Drugi składnik:

- Wybierz Typ tokenu.

- Wprowadź sekret, który będzie użyty do generowania części dynamicznej hasła przez aplikację Google Authenticator. Sekret musi być zgodny z formatem

Base32. Alternatywnie, kliknij przycisk Generuj, aby wygenerować go automatycznie lub QRCode, aby wyświetlić kod QR. - Określ Długość tokenu.

- Określ wartość Kroku czasowego.

- Jeśli wymagane, wybierz opcję Zainicjowany.

Przeczytaj więcej w rozdziale Dwuskładnikowe uwierzytelnienie OATH z Google Authenticator.

API key

- Wpisz lub wygeneruj Klucz API.

- Skopiuj wygenerowany klucz API w celu wykorzystania go w systemach, które wymagają uwierzytelnienia z użytkownikiem Fudo.

Informacja

Po zapisaniu klucza API nie ma możliwości jego podglądu.

- W celu zdefiniowania kolejnych metod uwierzytelnienia wybierz nowy typ z listy rozwijanej Dodaj metodę uwierzytelnienia.

Informacja

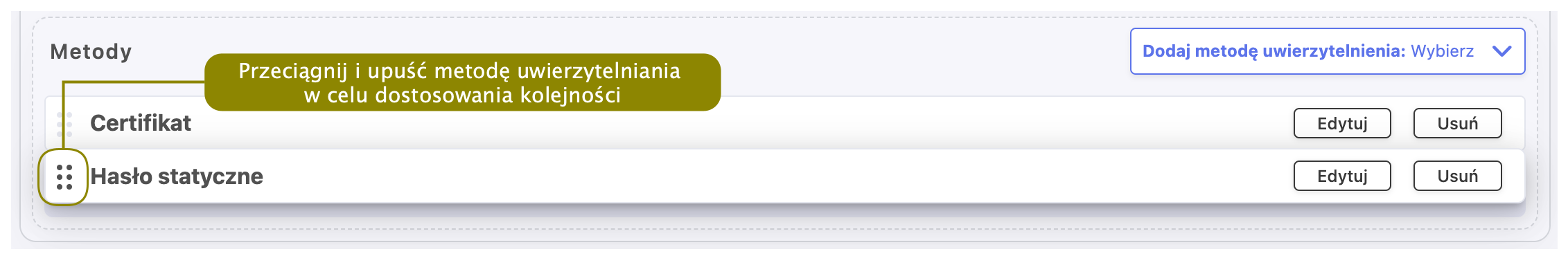

- W procesie uwierzytelnienia Fudo Enterprise dokonuje sprawdzenia danych logowania użytkownika w oparciu o źródła uwierzytelnienia w kolejności w jakiej zostały zdefiniowane. W przypadku niepowodzenia uwierzytelnienia za pomocą pierwszej metody, Fudo Enterprise próbuje uwierzytelnić użytkownika za pomocą kolejnych.

- W celu dostosowania kolejności metod uwierzytelnienia użyj funkcjonalności przeciągnij i upuść.

- Kliknij lub .

Tematy pokrewne: