RDP¶

Wspierane tryby połączenia:

Wspierane aplikacje klienckie:

- Wszystkie oficjalne Microsoft – Windows, macOS,

- FreeRDP 2.0 i nowsze.

Wspierane języki OCR:

- angielski,

- niemiecki,

- norweski,

- ukraiński,

- polski,

- węgierski,

- rosyjski.

Wspierane algorytmy

kiedy jest wybrany poziom bezpieczeństwa TLS, a opcja Starsze algorytmy kryptograficzne wyłączona:

TLS_AES_256_GCM_SHA384TLS_CHACHA20_POLY1305_SHA256TLS_AES_128_GCM_SHA256ECDHE-ECDSA-CHACHA20-POLY1305ECDHE-RSA-CHACHA20-POLY1305ECDHE-ECDSA-AES256-GCM-SHA384ECDHE-RSA-AES256-GCM-SHA384ECDHE-ECDSA-AES256-SHA384ECDHE-RSA-AES256-SHA384DHE-RSA-AES256-GCM-SHA384AES256-GCM-SHA384AES128-GCM-SHA256AES128-SHA256

kiedy jest wybrany poziom bezpieczeństwa TLS, a opcja Starsze algorytmy kryptograficzne włączona:

TLS_AES_256_GCM_SHA384TLS_CHACHA20_POLY1305_SHA256TLS_AES_128_GCM_SHA256ECDHE-ECDSA-AES256-GCM-SHA384ECDHE-RSA-AES256-GCM-SHA384DHE-RSA-AES256-GCM-SHA384ECDHE-ECDSA-CHACHA20-POLY1305ECDHE-RSA-CHACHA20-POLY1305DHE-RSA-CHACHA20-POLY1305ECDHE-ECDSA-AES128-GCM-SHA256ECDHE-RSA-AES128-GCM-SHA256DHE-RSA-AES128-GCM-SHA256ECDHE-ECDSA-AES256-SHA384ECDHE-RSA-AES256-SHA384DHE-RSA-AES256-SHA256ECDHE-ECDSA-AES128-SHA256ECDHE-RSA-AES128-SHA256DHE-RSA-AES128-SHA256ECDHE-ECDSA-AES256-SHAECDHE-RSA-AES256-SHADHE-RSA-AES256-SHAECDHE-ECDSA-AES128-SHAECDHE-RSA-AES128-SHADHE-RSA-AES128-SHAAES256-GCM-SHA384AES128-GCM-SHA256AES256-SHA256AES128-SHA256AES256-SHAAES128-SHA

Uwagi:

Implementacja wsparcia dla protokołu RDP umożliwia uwierzytelnienie poprzez protokół RADIUS, w trybie challenge-response.

Dla serwerów RDP są wspierane opcje NLA oraz TLS.

Dla gniazd nasłuchiwania RDP, poza standardową opcją bezpieczeństwa jest wspierana opcja Enhanced RDP Security (TLS).

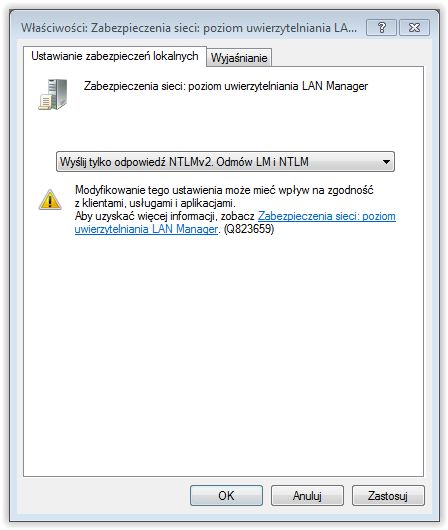

W przypakdu uwierzytelnienia z opcją NLA Fudo Enterprise wymaga użycia protokołu NTML w wersji v2 lub nowszej. Aby poprawnie obsłużyć logowanie NLA włącz, po stronie klienta oraz serwera, opcję wysyłania tylko odpowiedzi NTLMv2:

- Kliknij Start > Wszystkie Programy > Akcesoria > Uruchom.

- Wpisz

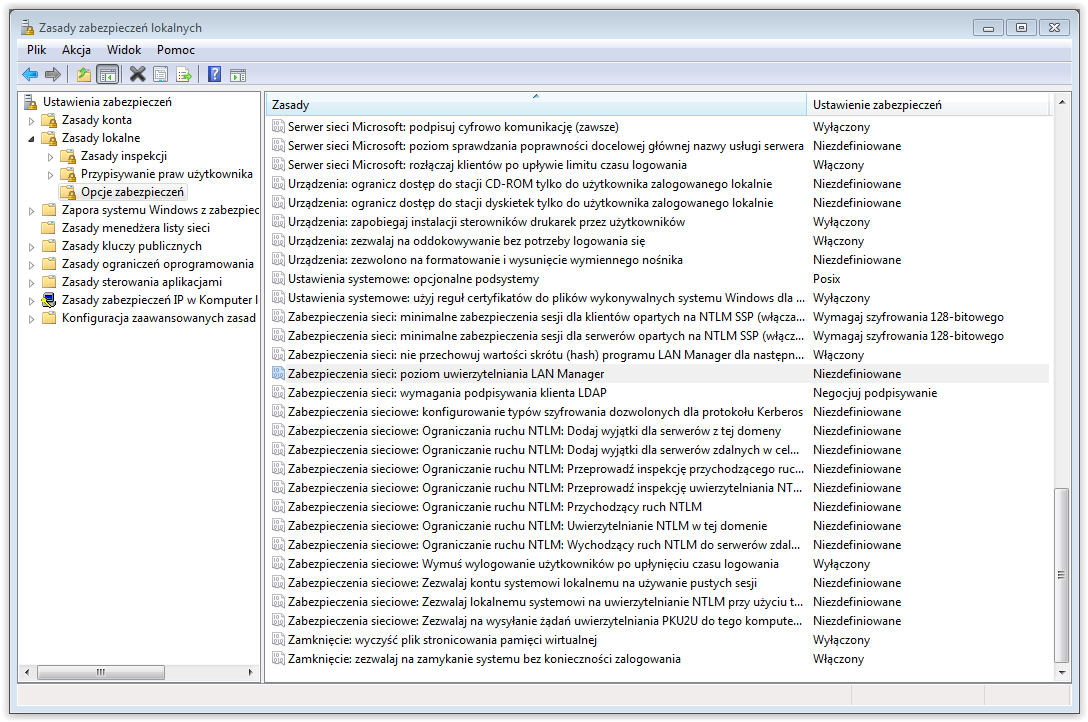

secpol.msci kliknij OK. - Wybierz Zasady Lokalne > Opcje zabezpieczeń i kliknij dwukrotnie Zabezpieczenia sieci: poziom uwierzytelnienia LAN Manager.

- Z listy rozwijalnej wybierz Wyśylij tylko odpowiedzi NTLMv2. Odmów LM i NTML.

Fudo Enterprise sprawdza i ustawia język wprowadzania danych w chwili zestawienia połączenia i nie wspiera dynamicznej zmiany języka na ekranie logowania.

RemoteApp

Fudo Enterprise natywnie wspiera mechnizm RemoteApp, nagrywając okna aplikacji tak samo jak połączenia RDP, z zachowaniem wszelkich restrykcji bezpieczeństwa.

Monitorowanie RemoteApp wymaga, aby połączenie było nawiązane poprzez odpowiednio przygotowany plik konfiguracyjny *.rdp, w którym zdefiniowany jest adres IP oraz numer portu Fudo Enterprise. Połączenia inicjowane poprzez Remote Desktop Web Access mogą być monitorowane jedynie w trybie transparentnym/bramy.